В данной лабораторной работе в качестве анализатора протоколов мы использовали оценочную версию программы CommView Packet Analyzer 6.0 от компании TamoSoft.

Упражнение 1.

Изучение сообщений протокола ICMP.

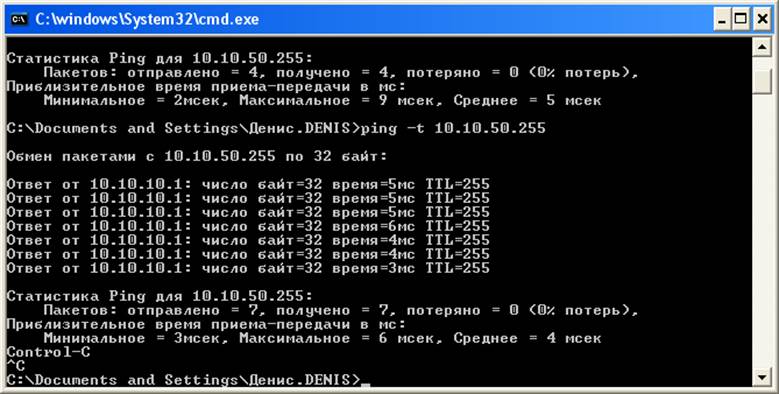

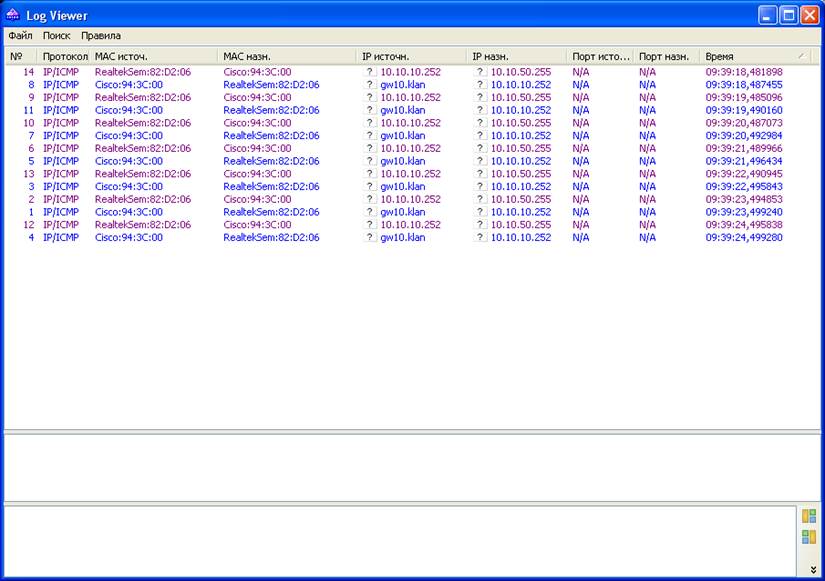

Используя утилиту PING.EXE, организуем обмен пакетами ICMP c любым узлом сети.

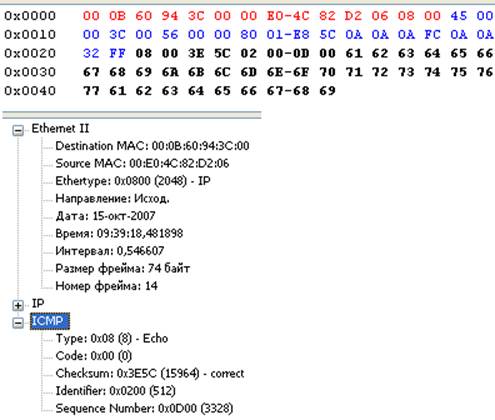

Для изучения заголовка ICMP пакета используем пакет №14.

Type (тип сообщения): 0х08, 8 - сообщение типа Echo.

Code (код сообщения):0х00, уточняет вид сообщения в пределах данного типа, 0 – Echo REQUEST. (эхо-запрос).

Checksum (контрольная сумма):0х3E5С.

Identifier (идентификатор):0х0200

Sequence Number (порядковый номер): 0х0D00, порядковый номер сообщения.

Данные – 32 байта.

Упражнение 2.

Изучение структуры заголовка протокола UDP.

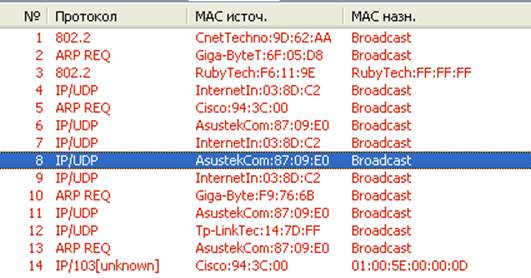

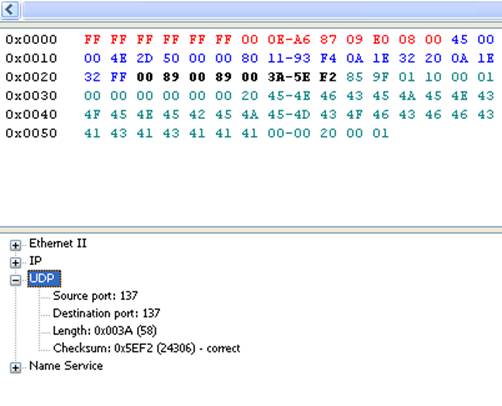

Захватим UDP пакет.

Переходим к среднему и нижнему окну в которых показана декодированная информация для выбранного пакета.

Source port (номер порта источника): 0х0089, 137

netbios-ns 137/tcp nbname #NETBIOS Name Service

Destination port(номер порта назначения): 0х0089, 137

netbios-ns 137/tcp nbname #NETBIOS Name Service

Length(длинна UDP сообщения): 0х003A, 58 байт, 8 байт UDP заголовок + 50 байт данных.

Checksum (контрольная сумма):0х5EF2, UDP заголовок + псевдозаголовок.

Упражнение 3.

Изучение структуры заголовка протокола TCP.

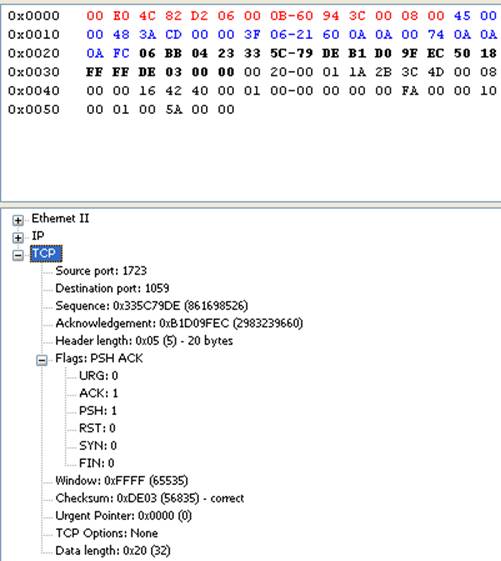

Захватим TCP пакет.

Переходим к среднему и нижнему окну в которых показана декодированная информация для выбранного пакета.

Source port (номер порта источника): 0х06ВВ, 1723

pptp 1723/tcp #Point-to-point tunnelling protocol

Destination port(номер порта назначения): 0х0423, 1059

nimreg 1059/tcp #nimreg

Sequence(порядковый номер):0Х335C79DE, определяет положение конкретного сегмента по отношению ко всей последовательности данных. Этот порядковый номер дает возможность получателям TCP-пакетов идентифицировать пропущенные части потока информации. Порядковый номер увеличивается на значение, представляющее количество байт данных в пакете.

Acknowledgment(подтверждение):

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.