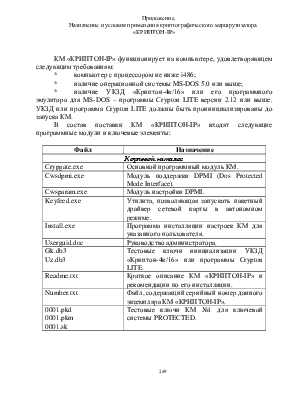

Приложение.

Назначение и условия применения криптографического маршрутизатора «КРИПТОН-IP»

Криптографический IP-маршрутизатор «КРИПТОН-IP» предназначен для прозрачного шифрования проходящих через него IP-пакетов с целью обеспечения их конфиденциальности при передаче по открытым каналам связи. Кроме того, «КРИПТОН-IP» позволяет защитить локальную вычислительную сеть от несанкционированного доступа путем фильтрации проходящей через него информации.

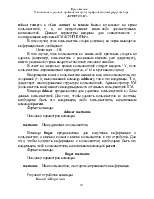

Сокращения:

|

ГС |

Глобальная сеть - внешняя компьютерная сеть для передачи информации на большие расстояния (типа Internet). |

|

ЛС |

Локальная сеть – компьютерная сеть пользователя, защищаемая от внешней сети и представляющая собой несколько объединенных по определенной схеме компьютеров в пределах ограниченной территориальной зоны. |

|

ЗС |

Закрытая (защищаемая) сеть - ЛС, имеющая на входе/выходе с внешней сетью систему защиты от несанкционированного доступа, например, КМ. |

|

ОС |

Открытая сеть – внешняя сеть, обеспечивающая связь по обмену информацией между ЛС и не имеющая средств ограничения доступа к передаваемой информации. |

|

VPN |

Virtual Private Network (виртуальная корпоративная (частная) сеть) - территориально-распределенная компьютерная сеть, в которой сетевые соединения устанавливаются по требованию пользователей, а передаваемые данные зашифрованы. |

|

КМ |

Криптографический маршрутизатор - маршрутизатор пакетов данных в компьютерных сетях, реализующий дополнительные функции шифрования/дешифрования передаваемой информации. В данном документе подразумевается КМ «КРИПТОН-IP». |

|

УКЗД |

Устройство криптографической защиты данных - устройство, осуществляющее функции защиты информации с использованием функций шифрования. |

|

СКЗИ НСД |

Система (или средство) криптографической защиты информации от несанкционированного доступа - аппаратно-программный комплекс, обеспечивающий функции защиты информационных устройств и систем. |

|

ЦГК |

Центр Генерации Ключей – выделенное рабочее место, предназначенное для генерации и сертификации ключевой информации всех КМ, участвующих в построении VPN. |

|

СЦ |

Сертификационный Центр – выделенное рабочее место, предназначенное для сертификации ключевой информации. |

КМ «КРИПТОН-IP» является средством защиты компьютерных сетей.

Назначение КМ:

- Создание VPN.

- Маршрутизация IP-пакетов.

- Фильтрация трафика на сетевом и транспортном уровне.

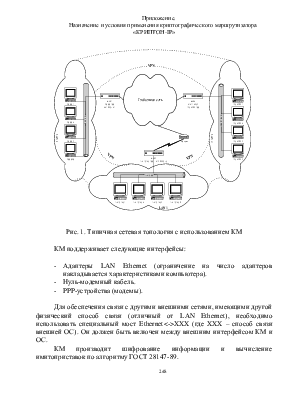

Типичная схема подключения ЛС к ГС через КМ представлена на рис.1. КМ обеспечивает контроль всего IP-трафика, циркулирующего между внешней ГС и внутренней ЛС.

К прохождению допускаются только пакеты, исходящие из узлов (т.е. компьютеров, входящих в защищаемую ЛС) или предназначенные для узлов, связь с которыми разрешена. Для защиты от НСД используются методы фильтрации IP-пакетов по определенным правилам с аутентификацией их источников и получателей. Кроме того, КМ обеспечивает прозрачное шифрование или дешифрование трафика, что позволяет использовать открытые каналы связи (в том числе и сеть Internet) для организации VPN. Применение КМ позволяет скрыть трафик между абонентами VPN за счет того, что обмен данными происходит между КМ, имеющими собственные сетевые адреса, а адреса абонентов передаются по каналам связи только в зашифрованном виде. Таким образом, КМ «КРИПТОН-IP» обеспечивает:

- защиту данных (шифрование согласно ГОСТ 28147-89 и проверку целостности с использованием имитовставки), передаваемых между узлами сети;

- односторонюю аутентификацию узлов ЗС на основе имитовставки.

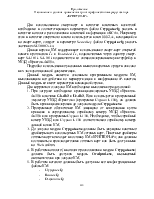

При использовании сети Internet КМ должен иметь корректно выделенный провайдером IP-адрес (статический IP-адрес сетевого интерфейса в открытой сети), необходимый для правильной промежуточной маршрутизации. Организация работы КМ позволяет полностью скрывать топологию ЛС (используются методы сокрытия внутренних IP-адресов, т.е. IP-адресов сетевого интерфейса в ЗС), при этом не нужно специально выделять адреса для узлов ЛС (для этого достаточно использовать внутренние соглашения в соответствии с правилами адресации данной сети). Главное, чтобы адреса узлов были уникальны в пределах совокупности ЗС, ведущих обмен данными между собой.

При организации правильно защищенной связи исключается возможность использования стандартных средств и услуг серверов (к примеру, DNS, SMTP/POP3, FTP, WWW), находящихся в открытой сети. Поэтому, если планируется использование стандартных Internet-программ, пользователям данной системы необходимо обеспечить наличие нужных серверов внутри ЗС, либо в специально выделенной ЗС.

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.