· В этой архитектре отсутствуют адекватные средства защиты информации - защита осуществляется только на уровне доступа к файлам.

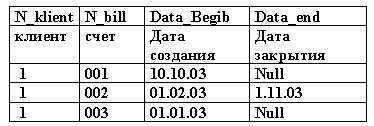

6. Дана таблица счетов клиентов Bills. Каков будет результа выполнения запросаSelect Count(Distinct N_klient) from Bills

· 3

· 2

· 1

· Null

7. Какие из ключевых слов являются обязательными для SQL-запросов

· Select

· Distinct

· Order By

· From

· Group BY

· Where

8. При необходимости изменять текст хранимой процедуры в Query Analizer нужно

· добавить новый текст в виде новой версии хранимой процедуры

· вставить дополнительные команды анализа наличия процедуры в системных таблицах и уничтожения ее перед сохранением нового варианта (верно)

· в операторе CREATE PROCEDURE задать опцию RECOMPILE

· сохранить текст процедуры в текстовом файле, удалить старую процедуру и изменив текст сохранить его под именем старой процедуры (верно)

9. непервичным (неключевым) называется

· атрибут, который не входит ни в один возможный ключ отношения

· атрибут, который является частью составного первичного ключа отношения

· атрибут, который не входит во внешний ключ

· атрибут, который входит во внешний ключ отношения

· атрибут, который не входит в первичный ключ

10. Какие высказывания справедливы по отношению к MS Access

· MS Access поддерживает архитектуру клиент-сервер

· MS Access относится к настольным СУБД

· MS Access входит в профессиональный выпуск MS Office

· MS Access поддерживает модель удаленного доступа (RDA-модель)

· MS Access является генератором отчетов в MS Office

11. Oracle поддерживает модель 'клиент-сервер' типа:

· Пассивного сервера баз данных (Data base Passiv Server)

· Модели удаленного сервера (RDA-Remote Data Access - модель)

· Сервера приложений (верно)

· Активного сервера баз данных и сервера приложений (верно)

· Файлового сервера

12. MS SQL Server 2000 поддерживает

· Три вида аутентификации пользователей:SQL Server autentification, Mixed autentification (смешанную),Windows NT autentefication

· Два вида аутентификации Windows Authentication и SQL Server Authentication

· аутентификацию через специальные средства, поставляемые сторонними фирмами

· один вид аутентификации SQL Server Authentication

13. Какие операторы SQL корректны семантически

· Select T1.Name From T1 Where count(T1.work) > 1

· Select count(T1.name) From T1 Where T1.Work In ( 'аналитик' , ' системный администратор' ) (верно)

· Select T1.name From T1 Group By T1.name Having count(T1.work) > 1 (верно)

· Select T1.name From T1 Where T1.work = ' аналитик ' Group By T1.name Having count distinct(T1.work) > 1

· Select T1.Name From T1 (верно)

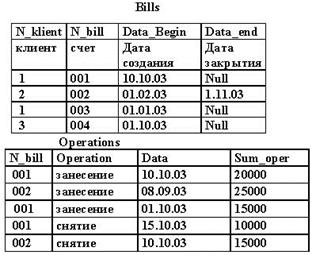

14. Заданы таблица счетов Bills и таблица операций по счетам Operations.Какой из приведенных запросов позволяет найти счета, по которым не было выполнено ни одной операции

· Select N_bill from BillsWhere N_bill Not In (Select N_bill from Operations Group by N_bill)

· Select N_bill from BillsWhere N_bill Not In (Select N_bill from Operations)

· Select N_bill from BillsWhere N_bill < All (Select N_bill from Operations)

· Select N_bill from BillsWhere N_bill <> Any (Select N_bill from Operations)

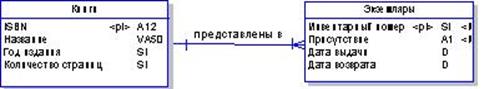

15. Какие высказывания справедливы по отношению к приведенной схеме

· на данной схеме отображена взаимосвязь двух сущностей книги и экземпляры

· Сущность книги является родительской по отношению к сущности экземпляры

· Сущности книги и экземпляры связаны обязательной связью с двух сторон

· эта схема соотвествует модели сущность-связь

· эта схема соотвествует реляционной модели данных

16. Какие типы данных не допускают ввода значений пользователями?

· Данные типа Text и данные типа Image

· Данные типа BIT

· Данные типа varbinary

· Данные типа timestamp

· Данные типа uniqeidentifier

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.