Федеральное агенство по образованию

Государственное образовательное учреждение

Высшего профессионального образования

«Сибирский государственный аэрокосмический университет

Имени академика М.Ф.Решетнёва»

(СибГАУ)

Факультет информатики и систем управления(ИСУ)

Кафедра безопасности информационных технологий(БИТ)

Лабораторная работа №3.

«Ролевая модель управления доступом»

по дисциплине

«Теоретические основы компьютерной безопасности»

Выполнил: группа КБ-51

Ломакин Д.В. ______

Балтаков В.Н.______

Проверил: преподаватель

Жукова М.Н._______

Красноярск 2008 г.

Теоретические сведения.

Ролевое управление доступом. Ролевое управление доступом (Role Based Access Control) было предложено в качестве альтернативы и дополнения к дискреционному и мандатному.

С основной концепцией роли связано два аспекта:

– ролям назначаются пользователи;

– ролям назначаются привилегии и разрешения.

Пользователь, назначенный определенной роли, таким образом, приобретает привилегии и разрешения этой роли.

Термин привилегии используется для обозначения общих широких полномочий системы. Примерами типичных привилегий существующих продуктов являются Operator, Auditor и т.д.

Недостатки ролевого управления доступом. Среди недостатков ролевого управления доступом необходимо отметить:

– возможность исполнения пользователем нескольких ролей одновременно;

– возможность продолжительного или частого использования роли.

Основная часть.

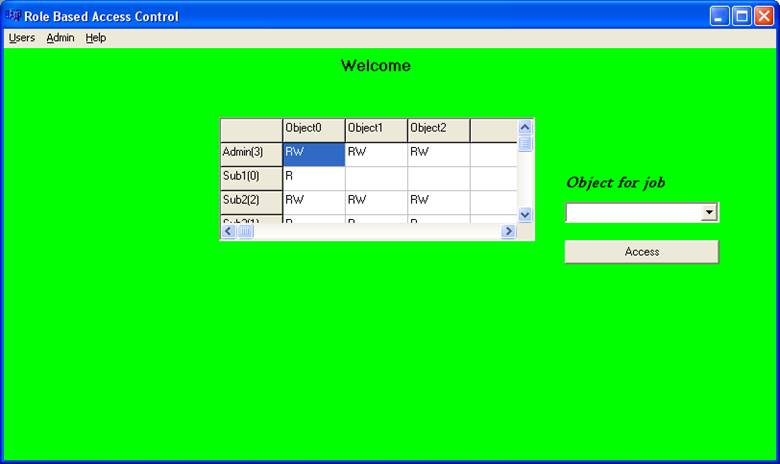

Запустим нашу реализованную модель.

Зайдем под администратором.

Под этой учетной записью мы можем создавать и удалять объекты , менять роли субъектов.

Каждому пользователю определена роль и соответствующие ей привилегии.

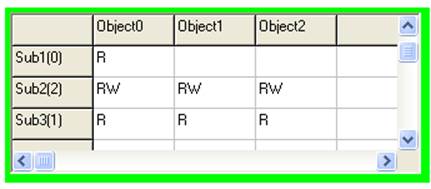

Создадим новую учетную запись и зайдем потом под администратором.

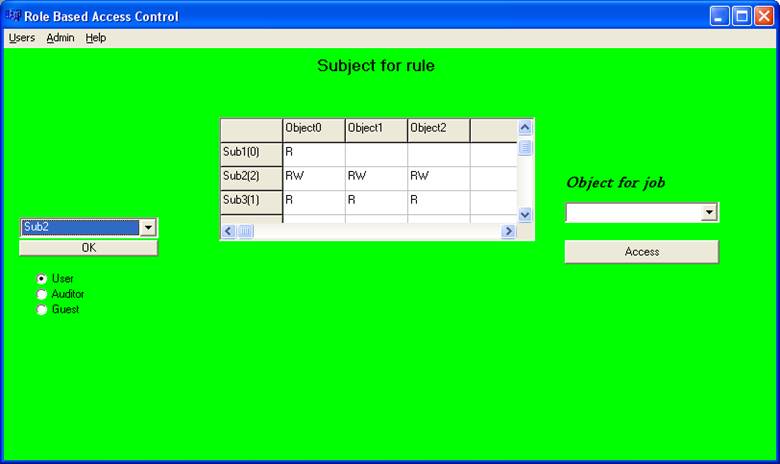

На роль гостя назначен субъект 1, субъект 2 назначен на роль пользователя и наконец субъект 3 назначен на роль аудитора. В соответствии с этим эти субъекты получили объем разрешений, соответствующий их ролям.

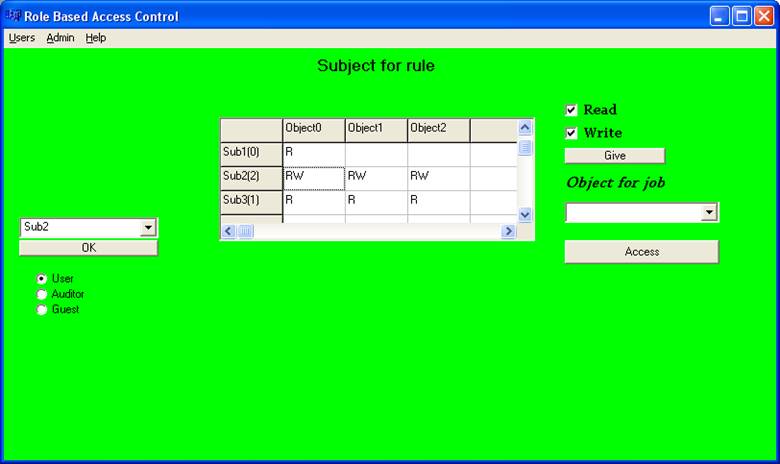

Администратор может назначть субъектам новые роли, корректировать их разрешения в пределах данной роли(в меньшую сторону).

Заключение.

Мы разобрали модель ролевого управления доступом,реализовали ее программно. Посмотрели в работе эту модель. Научились работать с ней, посмотрели недостатки модели.

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.