Внутренние преднамеренные угрозы:

1. Хищение, копирование, уничтожение или модификация информации на бумажном носителе. Мер защиты не предусмотрено.

2. Хищение, копирование, уничтожение или модификация информации в электронном виде. Мер защиты не предусмотрено.

Против двух последних описанных угроз мер защиты не предусмотрено. Предприятие оказывает полное доверие своим сотрудникам, поэтому если злоумышленник окажется сотрудником, против этого не будет средств, более того факт реализации этих угроз на мой взгляд может открыться только случайно.

ЗАКЛЮЧЕНИЕ

Существующая система безопасности не отвечает необходимому уровню безопасности и требует дальнейшего исследования и разработки проекта по её усовершенствованию.

Одним из основных недостатков, является отсутствие какой-либо нормативной базы которая определяет политику безопасности предприятия в области обеспечения информационной безопасности. Также не создано каких либо должностных инструкций для сотрудников, нет явного перечня сведений подлежащих защите, закрепленного в каких либо документах. Таким образом у персонала нет обязательств исполнять правила безопасного поведения на объекте, а руководство, как показала практика, не обращает внимание на проблемы информационной безопасности. Отсутствие нормативной базы, а соответственно и организационных мер по защите информации несомненно разрушает всю политику безопасности организации, так как известно что самым слабым звеном в организации информационной безопасности является человек. На мой взгляд в первую очередь необходимо провести следующие мероприятия по улучшению системы безопасности объекта (в порядке убывания приоритетов):

1. Создание нормативной базы (в том числе создание должностных инструкций) и внедрение организационных мер по защите информации (разовые и плановые инструктажи, проведение бесед с персоналом по вопросам информационной безопасности).

2. Установка источников бесперебойного питания, что является простым, эффективным и недорогим средством защиты от техногенных угроз и дает практически стопроцентную защиту от этих угроз.

3. Установка охранных датчиков в коридоре и в кабинете бухгалтерии.

4. Установка несгораемого сейфа для хранения конфиденциальных документов.

В заключение хотелось бы сказать, что любая система защиты информации должна быть комплексной (т.е. учитывать все множество угроз информационной безопасности). К примеру, в предприятии, где установлены средства надежной защиты от несанкционированного доступа к информации, хранящейся на компьютерах (межсетевые экраны, Средства обнаружения вторжения (IDS, IPS) и т. д.), но не предусмотрено организационных мер нельзя говорить о хороших защитных характеристиках системы безопасности. Также система безопасности должна соответствовать защищаемой информации, т. е. быть адекватной. Как показала практика на изучаемом в данной работе объекте система безопасности адекватна хранимой информации (в процессе существования и функционирования организации не было зафиксировано ни одного случая преднамеренного хищения информации). И все же проблемы с организационно-правовым обеспечением безопасности на мой взгляд требуют немедленного решения.

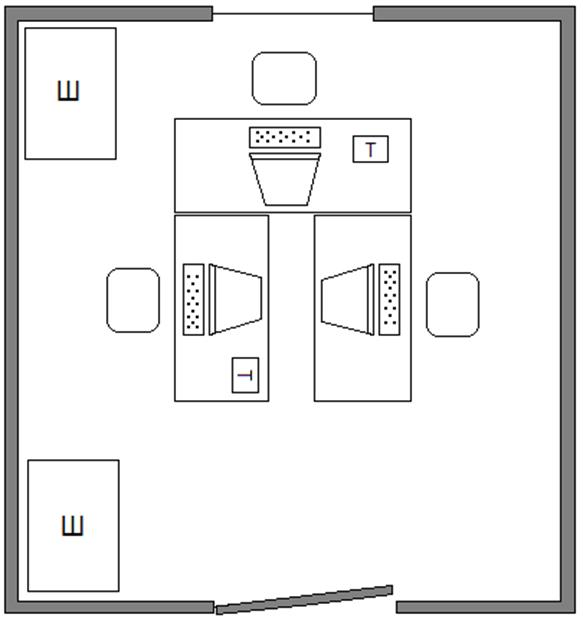

Приложение 1. Примерный план изучаемого объекта (кабинет бухгалтерии ГорОО)

Ш – Шкаф для хранения документов.

Т – Телефон.

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.