Задание.

1. Выполнить программную реализацию двух алгоритмов заданных в Таблице 1(согласно варианту, выданному преподавателем).

2. Протестировать работу программы. Результаты тестирования занести в таблицу (для каждого алгоритма своя таблица).

3. Оформить отчёт.

Программная реализация должна включать следующее:

a. Зашифрование и расшифрование для любой длины сообщения и любой длины ключа(предусмотреть как шифрование в файл так и зашифровку текста с экрана ограниченной длины).

b. Должна быть предусмотрена возможность в программе вводить начальные параметры(если они не генерируются)

c. Сохранение зашифрованного и расшифрованного файла на диск(если шифруется строка – то на экран).

d. Замер времени(в секундах) и скорости зашифрования/расшифрования(в бит/с или байт/с). Замер производить для 3 файлов длины 100КБ, 500 КБ и 1МБ

e. Вывод на экран( в файл)-ключа шифрования, начальных параметров(если они существуют), зашифрованного/расшифрованного текста, время и скорость шифрования

Примечания:

1. Для алгоритмов DES и SHA-1 обработку блоков производить, использую битовые операции

2. Для SHA-1 должна быть предусмотрена генерация дайджеста для любой длины сообщения(должно быть предусмотрено как ввод сообщения из файла, так и из программы )

3. Если для шифрования не хватает длины алфавита, для правильной работы алгоритма, то предусмотреть ввод нехватающих символов заполнителей из программы.

4. В программе обязательно предусмотреть проверки входных данных на соответствие их алфавиту, и если встречаются символы, не входящие в алфавит то выдавать сообщение об ошибке и прекращать дальнейшие действия

Результат выполнения ОДЗ должен включать:

1. Отчёт о выполненном ОДЗ в печатном виде

2. Работоспособную программную реализацию поставленной задачи на любом языке программирования.

Отчёт о выполненной ОДЗ должен включать:

1. Титульный лист, на котором должна стоять подпись студента и дата сдачи задания

2. Постановку задачи

3. Изложение теоретического материала по теме ОДЗ(для режимов шифрования кроме алгоритмов шифрования, описать ещё и работу режимов шифрования)

4. Исходные данные, которые были применены для выполнения поставленной задачи

5. Описание оборудования, на котором выполнялось тестирование: названия процессора и частота процессора, объём оперативной памяти

6. Текст программы

7. Скриншоты работы программы

8. Результаты работы программы (по одной таблице с результатами шифрования для каждого алгоритма шифрования)

9. Выводы.

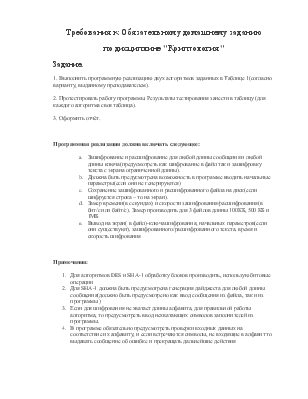

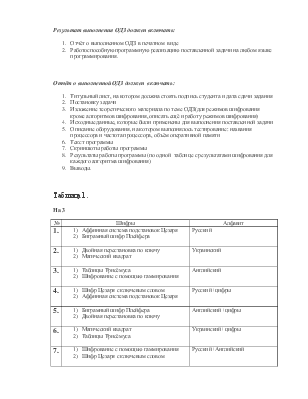

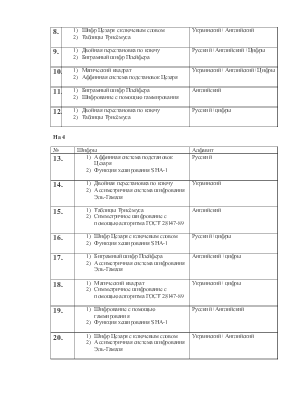

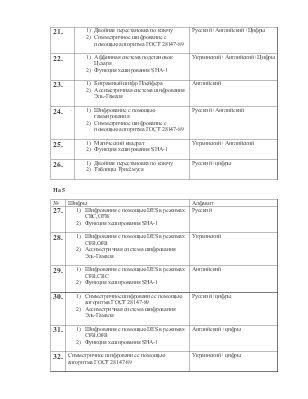

Таблица 1.

На 3

|

№ |

Шифры |

Алфавит |

|

1. |

1) Аффинная система подстановок Цезаря 2) Биграмный шифр Плейфера |

Русский |

|

2. |

1) Двойная перестановка по ключу 2) Магический квадрат |

Украинский |

|

3. |

1) Таблицы Трисёмуса 2) Шифрование с помощью гаммирования |

Английский |

|

4. |

1) Шифр Цезаря с ключевым словом 2) Аффинная система подстановок Цезаря |

Русский+цифры |

|

5. |

1) Биграмный шифр Плейфера 2) Двойная перестановка по ключу |

Английский+цифры |

|

6. |

1) Магический квадрат 2) Таблицы Трисёмуса |

Украинский+цифры |

|

7. |

1) Шифрование с помощью гаммирования 2) Шифр Цезаря с ключевым словом |

Русский+Английский |

|

8. |

1) Шифр Цезаря с ключевым словом 2) Таблицы Трисёмуса |

Украинский+Английский |

|

9. |

1) Двойная перестановка по ключу 2) Биграмный шифр Плейфера |

Русский+Английский+Цифры |

|

10. |

1) Магический квадрат 2) Аффинная система подстановок Цезаря |

Украинский+Английский+Цифры |

|

11. |

1) Биграмный шифр Плейфера 2) Шифрование с помощью гаммирования |

Английский |

|

12. |

1) Двойная перестановка по ключу 2) Таблицы Трисёмуса |

Русский+цифры |

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.