Internet Connection Firewall (ICF) – это персональный брандмауэр, входящий в состав ОС Windows XP. Особенность этого брандмауэра – то, что он фильтрует только входящий трафик, и не имеет никаких средств для фильтрации исходящего трафика. ICF разрешает выход всем исходящим пакетам.

ICF активизируют через Панель управления / Сетевые подключения/ Свойства/ Дополнительно (Advanced).

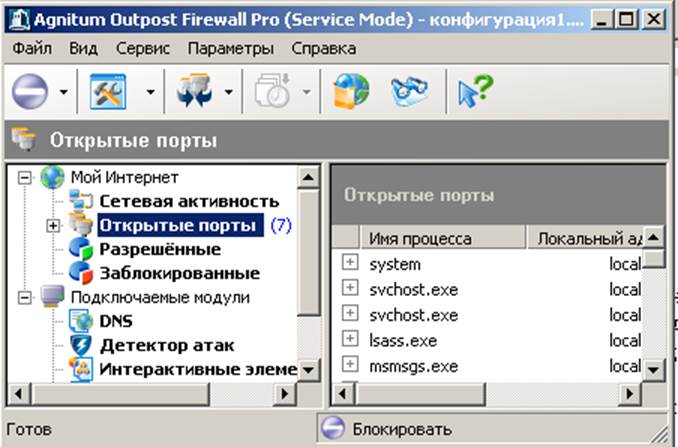

Графический интерфейс программы при ее запуске выглядит так:

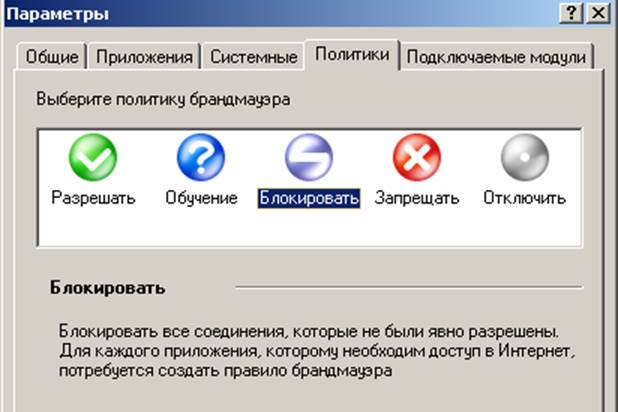

Политика фильтрации пакетов по умолчанию устанавливается выбором команды меню Параметры/ Политики. При этом открывается окно выбора политики:

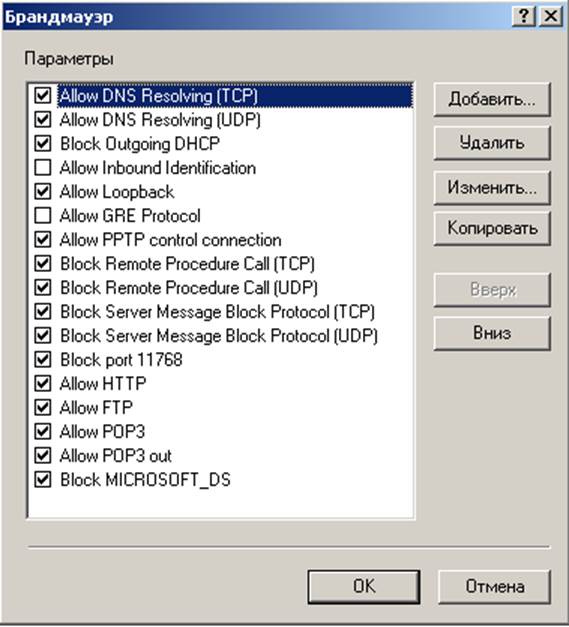

Новые правила добавляются командой меню Параметры/Системные, раздел Общие правила (кнопка Параметры). В открывшемся окне Брандмауэр появляется список уже имеющихся в брандмауэре правил:

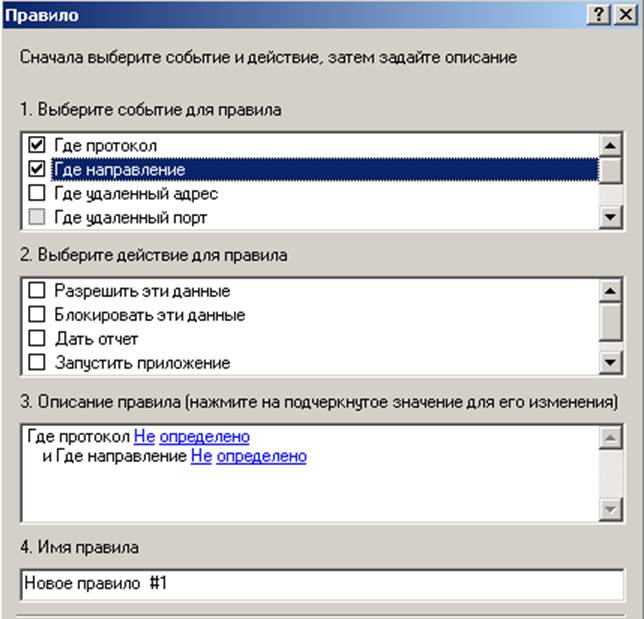

Чтобы добавить новое правило, нужно нажать кнопку Добавить. При добавлении правила нужно задать информацию во всех разделах окна Правило:

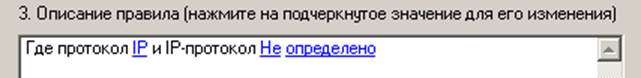

При выборе события для правила щелчком мыши отмечаем выбранную позицию (Где направление, Где протокол, Где удаленный порт). В поле Описание правила после этого появится надпись Не определено. Чтобы открыть диалог выбора, нужно щелкнуть мышью на этой надписи:

Каждый из основных протоколов TCP и IP имеют свой список портов. При выборе протокола ТСР порт (или соответствующий протокол) нужно выбирать, отметив флажком позицию «Где удаленный порт». При выборе протокола IP позиция «Где удаленный порт» блокирована, и нужный порт/протокол выбирается при щелчке мышью на надписи Не определено после слов IP-протокол:

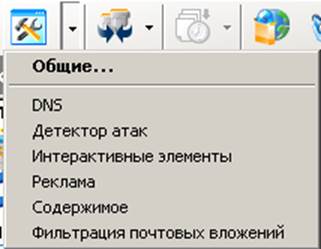

Настройка параметров подключаемых модулей (DNS, детектора атак, фильтрации почтовых вложений и остальных) производится при выборе соответствующей позиции в меню кнопки Параметры:

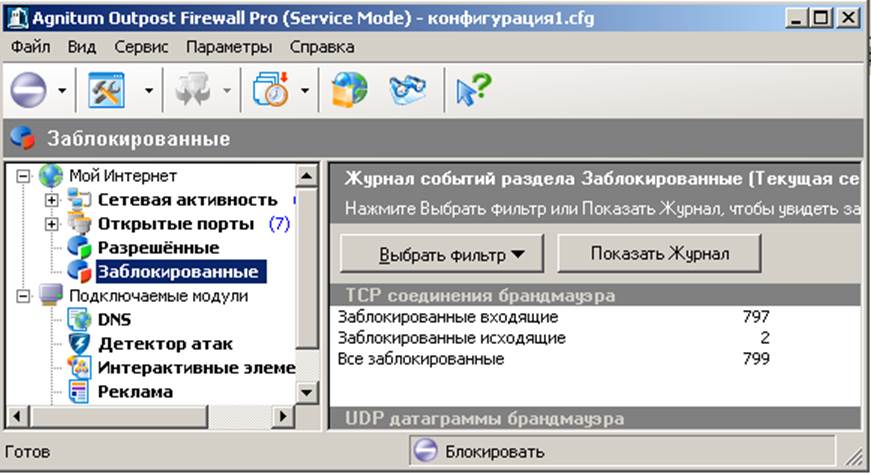

Журнал событий выводится в правой панели программы при нажатии кнопки Показать журнал. Предварительно в левой панели нужно выбрать раздел, по которому мы хотим посмотреть журнал событий (Сетевая активность, Открытые порты, Разрешенные, Заблокированные):

Вариант 1

Настроить политику брандмауэра по умолчанию «что не разрешено, то запрещено». Настроить разрешающие правила таким образом, чтобы:

· Дать возможность пользователю работать в Интернете по протоколам HTTP и FTP

· Обеспечить возможность прохождения электронной почты в обоих направлениях

· Обеспечить возможность работы утилит PING, TRACERT

Вариант 2

Настроить политику брандмауэра по умолчанию «что не запрещено, то разрешено». Настроить запрещающие правила таким образом, чтобы:

· Полностью запретить связь по протоколу Telnet

· Установить защиту от атак SYN flood, UDP flood

· Запретить прием сообщений протокола ICMP, направленных на широковещательные адреса

· Для протокола ICMP запретить эхо-запрос и перенаправление данных

· Для протокола IP запретить работу по протоколу групповой рассылки IGMP

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.