Грозы по приоритетности:

1. Несанкционированный доступ

2. Отказ в обслуживании DDOS

3. Программы-блокировки

4. Несанкционированный запуск исполняющего кода

Угрозы, описанные выше напрямую используют недостатки ОС. Необходима добавочная защита.

При разработке новых ОС разработчики допускают 2 ошибки:

1. Некорректная реализация механизма управления доступа к защищаемым объектам для системных процессов и пользователей с правами администратора.

2. Отсутствие возможности обеспечение замкнутости программной среды.

Надежность системы защиты информации – это свойство СЗИ обеспечивать защиту информации от НСД в течении заданного промежутка времени в стандартах и предусмотренных условиях эксплуатации СЗИ.

Отказ СЗИ – случайное событие, приводящее к невозможности выполнения системой возложенных на неё функций ( для невосстанавливаемых систем) в течении некоторого промежутка времени (для восстанавливаемых систем).

Отказ СЗИ не только переход СЗИ в неработоспособное состояние, это и наличии уязвимости в системе.

Под отказом СЗИ НСД будем понимать обнаружение злоумышленником канала НСД к информации.

Под отказоустойчивостью будем понимать свойство СЗИ выполнять свои функции в условиях обнаружения канала несанкционированного доступа.

Интенсивность отказа НСД – это интенсивность обнаружения СЗИ канала от НСД.

Интенсивность отказа – величина постоянна.

I

i=1,…,I

Любая из них приводит к отказу

Тогда вероятность работы СЗИ заданного промежутка может задаваться промежутком:

![]()

Средний промежуток времени между двумя отказами называется наработкой на отказ.

T=1/![]()

По возможности обнаружения злоумышленником канала НСД системы можно классифицировать следующим образом:

·

С очень высокой возможностью обнаружения

каналов НСД (очень слабо защищен)

Как правило, это некоммерческие, свободно распространяемые системы в том числе

ОС, со свободными исходными кодами.

·

С высокой возможностью обнаружения

каналов НСД.

Широкораспространенные коммерческие средства и системы без доступа к исходным

кодам.

·

С низкой возможностью обнаружения каналов

НСД.

Ограниченно использующиеся средства без доступа к исходным кодам. (ОС для

маршрутизаторов, коммутаторов)

·

Очень низкая возможностью обнаружения

каналов НСД

Использующаяся на практике коммерческая система, имеющая формализованные

правила, ограничения и закрытые коды.

Интервал времени в течении которого после возникновения отказа НСД и обнаруженный канал НСД устраняется.

Тв=Ту-Твн

Ту - время устранения уязвимости

Твн – время внедрения исправленной версии СЗИ

Ту>>Твн

Тв=Ту

Тв - Основная характеристика разработчика СЗИ – характеризует, насколько быстро разработчик устраняет уязвимость СЗИ.

С позиции надежности эксплуатационные свойства системы защиты могут характеризоваться коэффициентом готовности (Тг)

![]()

Коэффициент готовности характеризует относительную дою времени в течении которого СЗИ работоспособно.

Коэффициент неготовности (Кнг)

Кнг=1-Кг

Эти коэффициенту характеризуют, что СЗИ готово или не готово.

![]()

|

Тв |

3 мес. |

1 мес. |

2 нед. |

1 нед. |

3 дн. |

1 дн. |

|

Кг |

0.8 |

0.92 |

0.96 |

0.98 |

0.992 |

0.997 |

Кг=12/(12+3)

Требование 0.999 при одном отказе в год.

Таким образом, время восстановления должно характеризоваться днями и часами.

1. Для повышения надежности СЗИ необходимо уменьшать время восстановления.

2. Необходимо устанавливать допустимое время восстановления разработчиками СЗИ.

3. Не допустимо использовать малоизвестные, плохо поддерживаемое разработчиками СЗИ.

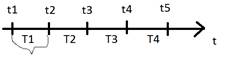

Резервирование используется для повышения надежности системы.

В отличии от классических способов резервирования СВТ (параллельное включение резервирующих устройств) дополнительные средства защиты подключаются последовательно к установленным системам.

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.