Подсистема криптографической защиты

Криптографические методы защиты информации могут применяться на любом уровне взаимодействия информационных систем:

· канальном – технологии скрэмблирования, защита беспроводных соединений (WEP), виртуальные туннели (L2TP, PPTP);

· сетевом – протокол IPSec;

· транспортном – протоколы SSL и TLS;

· прикладном – защищенные варианты протоколов FTP, SMB, NFS, IMAP.

Кроме того, криптографическая защита данных обеспечивает не только безопасную передачу данных, но и хранение (файловая система EFS, продукты Alladin Secret Disk, VipNet Safe Disk).

Использование криптографических протоколов в бизнес-процессах позволяет придать юридическую значимость процессам обработки электронных документов.

Широкое применение криптографических методов защиты информации делает подсистему криптографической защиты наиболее востребованной на рынке в настоящее время, однако данная подсистема не может в одиночку обеспечить комплексную защиту информации предприятия.

Управление инфраструктурой открытых ключей (PKI)

Подсистема управления инфраструктурой открытых ключей (PKI) предназначена для обеспечения защиты и организации безопасного обмена информацией в публичных (Интернет, экстранет) и частных (интранет) сетях, за счет использования средств шифрования с открытыми ключами и механизма электронной цифровой подписи.

Внедрение инфраструктуры открытых ключей на предприятии позволяет установить доверительные отношений между внутренними, а также внешними пользователями, обеспечить новый уровень защиты приложений. Использование инфраструктуры открытых ключей позволяет обеспечить:

· установление подлинности – уверенность в личности контрагента (пользователя или приложения);

· конфиденциальность – сохранение в секрете частной информации;

· разграничение доступа - доступность ресурсов только для авторизованных пользователей;

· целостность – уверенность в том, что информация не была изменена;

· неотвергаемость – невозможность отказа от совершенных действий.

Инфраструктура открытых ключей и отдельные её подсистемы могут быть реализованы с использованием следующих решений:

табл

Подсистемы/функции

Варианты решения

Удостоверяющий центр

КриптоПро УЦ, Microsoft Certificate Services, RSA Certificate Manager

Управление жизненным циклом отчуждаемых ключевых носителей

Aladdin Token Management System, RSA Key Manager

Защищенное проставление меток времени

КриптоПро TSP Server

Работа инфраструктуры открытых ключей состоит в управлении ключами и сертификатами, посредством которого организация может поддерживать надежную сетевую среду.

В настоящее время наиболее распространены системы PKI основанные на сертификатах стандарта ИСО x.509. Стандарт x.509 является открытым межотраслевым стандартом, таким образом, использование сертификатов x.509 для построения инфраструктуры открытых ключей, обеспечивает возможности простой интеграции решений различных производителей.

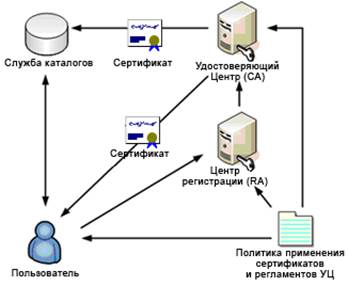

Основными компонентами инфраструктуры открытых ключей являются:

· удостоверяющий центр (CA, Certificate Authority) выполняет функции по генерации ключей, выпуску и проверке подлинности сертификатов, отзыва сертификатов, восстановления ключей;

· регистрационный центр (RA, Registration Authority) выполняет функции по регистрации оффлайн пользователей, генерации ключей и сертификатов, отправки их на подпись в удостоверяющий центр, выдачи сертификатов и ключей пользователям на аппаратных носителях;

· служба каталога (Directory Service) является хранилищем действующих, архивных и отозванных сертификатов;

· конечные субъекты (пользователи, приложения, системы).

В составе подсистемы управления инфраструктурой открытых ключей функционируют подсистемы выпуска и аннулирования сертификатов, создания резервных копий и восстановления ключей, выполнения криптографических операций, управления жизненным циклом сертификатов и ключей. Клиентское программное обеспечение пользователей взаимодействует со всеми этими подсистемами.

Взаимодействие компонентов инфраструктуры открытых ключей

Также в состав подсистемы управления инфраструктурой открытых ключей могут входить дополнительные компоненты:

· модули интеграции – программные агенты для прикладных и клиентских систем, программные интерфейсы к сетевым приложениям и веб-сервисам;

· средства хранения ключевой информации и сертификатов пользователя

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.