основе

обнаружения ошибки использовалась проверка на чётность. Кодовое слово состояло

из пяти информационных и одного корректирующего символа, который формировался

исходя из результатов последовательного сложения по модулю "2" пяти

информационных символов. Правило сложения по модулю "2" выглядит так:

![]() ,

, ![]() ,

, ![]() ,

, ![]() . Таким образом, получается

определитель

. Таким образом, получается

определитель  , где каждая

строка (5 символов) определителя определяет одну букву алфавита (всего

, где каждая

строка (5 символов) определителя определяет одну букву алфавита (всего ![]() букв), а шестой символ за

знаком определителя – проверочный. На принимающей стороне обнаружение ошибочной

буквы происходило по результатам проверки: все 6 символов кодового слова

последовательно складывались по модулю "2". Если результатом был

0,то это означало, что ошибки нет. Свидетельством о наличии ошибки была

единица в результате сложения. Такая ошибочная буква просто выбрасывалась из

сообщения. Однако такой способ коррекции не спасает при чётном сбое, когда из

шести символов кодового слова неверно переданы 2, 4 или же все 6. Но эти виды

ошибок менее вероятны, нежели однократная ошибка, поэтому способ проверки на

чётность получил большое распространение, в основном, в простых системах связи

(например, телеграфная).

букв), а шестой символ за

знаком определителя – проверочный. На принимающей стороне обнаружение ошибочной

буквы происходило по результатам проверки: все 6 символов кодового слова

последовательно складывались по модулю "2". Если результатом был

0,то это означало, что ошибки нет. Свидетельством о наличии ошибки была

единица в результате сложения. Такая ошибочная буква просто выбрасывалась из

сообщения. Однако такой способ коррекции не спасает при чётном сбое, когда из

шести символов кодового слова неверно переданы 2, 4 или же все 6. Но эти виды

ошибок менее вероятны, нежели однократная ошибка, поэтому способ проверки на

чётность получил большое распространение, в основном, в простых системах связи

(например, телеграфная).

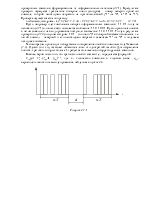

Помимо проверки на чётность существует такой способ, как чётная последовательность импульсов, когда вместо сигнала "1" посылается последовательность "10", а вместо "0" – "01", при этом чтобы вызвать ошибку должен возникнуть двукратный сбой, вероятность которого гораздо ниже однократной ошибки.

Также

существует так называемое квазитроичное модулирование, т.е. сообщение кодируется

кодом с основанием ![]() , который состоит

из символов [1, 0, -1]. На самом деле это обычный бинарный код, где чётные

символы "1" подаются со знаком "-" (с противоположной

фазой). Примером может служить такая последовательность:

, который состоит

из символов [1, 0, -1]. На самом деле это обычный бинарный код, где чётные

символы "1" подаются со знаком "-" (с противоположной

фазой). Примером может служить такая последовательность:

1 -1 0 0 1 0 0 0 -1 1 -1 0 1 0 0 0 0 -1.… На приемной стороне полярность поступающих символов проверяется компаратором уровня.

Помимо вышеперечисленных кодов существуют систематические коды, и наиболее распространенные из них – коды Хемминга (например, код (7,4), т.е. такой код состоит из 7 символов, 4 из которых – информационных). Коды Хемминга используются в линиях связи, подверженных влиянию систематических (постоянно действующих) помех, а также в канале с замираниями.

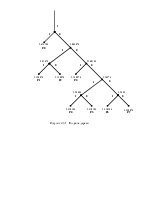

Рассмотрим код Хемминга (7,4). На основе бинарной последовательности четырёх информационных символов по следующему правилу формируются три проверочных:

5-ый

- ![]() , 6-ой -

, 6-ой - ![]() , 7-ой -

, 7-ой - ![]() ,

(2.7.1)

,

(2.7.1)

где ![]() - означает сложение по

модулю "2", а 1,2,3,4 – значения (1 или 0) первого, второго, третьего

и четвёртого символов, соответственно.

- означает сложение по

модулю "2", а 1,2,3,4 – значения (1 или 0) первого, второго, третьего

и четвёртого символов, соответственно.

Полученная кодовая последовательность из семи символов поступает в линию связи. На приёмном конце происходит декодирование полученного сигнала по методу синдрома. Синдром – это сумма по модулю "2" проверочных символов принятой комбинации и проверочных символов, сформированных из информационных на основе (2.7.1). В результате проверки образуется трехзначное бинарное число (синдром) – номер неверно принятого символа, который необходимо исправить на противоположный ("1" на "0", а "0" на "1"). Проверка осуществляется по правилу:

1-ый

символ синдрома - ![]() , 2–ой -

, 2–ой - ![]() , 3-ий -

, 3-ий - ![]() . (2.7.2)

. (2.7.2)

Пусть, например, идет комбинация четырёх информационных символов: 1 1 0 1, тогда на основании (2.7.1) в линию связи посылается сообщение: 1 1 0 1 0 0 1. Пусть произошла ошибка в пятом символе, и на вход приёмника поступило сообщение: 1 1 0 1 1 0 1. Тогда в результате проверки по (2.7.2) получим синдром: 1 0 1 – это число "5" в бинарной системе исчисления, т.е. пятый символ – неверный и его необходимо исправить: заменяем "1" на "0" и получаем исходное сообщение.

Таким образом, происходит обнаружение и исправление ошибки с помощью кода Хемминга (7,4). Однако этот код позволяет избавиться лишь от однократной ошибки. Для исправления ошибок, кратность которых больше 1, требуется большее число корректирующих символов.

Вообще,

вероятность того, что кратность ошибки составит ![]() ,

определяется формулой:

,

определяется формулой:

![]() , где

, где ![]() - количество символов в

кодовом слове,

- количество символов в

кодовом слове, ![]() - вероятность

ошибки на выходе приёмника, найденная в пункте 2.3.

- вероятность

ошибки на выходе приёмника, найденная в пункте 2.3.

Рисунок 2.7.1

3. Заключение.

В данной работе был рассчитан канал связи. Предполагалось, что параметры канала известны и заданы в параграфе

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.