В исходном состоянии все значения профиля DEFAULT не имеют ограничений. Однако профиль DEFAULT можно модифицировать таким образом, чтобы ни один пользователь не мог по умолчанию использовать неограниченные ресурсы. Для модификации профиля используется SQL команда ALTER PROFILE профиль LIMIT.

Профиль удаляется с помощью SQL команды DROP PROFILE.

DROP PROFILE профиль CASCADE

профиль – имя удаляемого профиля

CASCADE – отмена профиля у всех пользователей, которым он был назначен

Если вы удаляете профиль, который был назначен каким-либо пользователям, необходимо указать ключевое слово CASCADE. Всем таким пользователям сервер Oracle назначит профиль DEFAULT. Профиль DEFAULT удалить нельзя.

Удаление профиля повлияет только на последующие сеансы, а не на текущий.

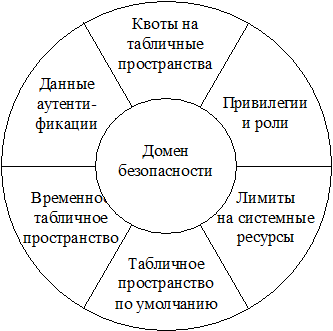

Администратор базы данных управляет защитой базы данных, создавая пользователей и управляя правами доступа пользователей с помощью установки параметров домена безопасности. Домен безопасности – это множество свойств, определяющих действия, разрешенные для пользователей в базе данных, квоты на табличные пространства, доступные пользователям, и ограничение на использование системных ресурсов (Рисунок 2). Параметры домена безопасности были обсуждены выше.

Рисунок 2 Параметры безопасности домена

Параметры домена безопасности задаются при создании пользователя базы данных, и могут быть изменены для существующего пользователя.

CREATE USER пользователь IDENTIFIED

BY {пароль | EXTERNALLY}

[DEFAULT

TABLESPACE табличное_пространство]

[TEMPORARY TABLESPACE

табличное_пространство]

[QUOTA {целое | UNLIMITED} ON

табличное_пространство]

[QUOTA {целое | UNLIMITED} ON

табличное_пространство]

…

PROFILE профиль

пользователь – имя пользователя

BY пароль – пароль, с которым пользователь должен соединяться с базой данных

EXTERNALLY – устанавливает проверку прав доступа пользователя на уровне операционной системы

DEFAULT TABLESPACE – устанавливает табличное пространство по умолчанию для объектов пользователя

TEMPORARY TABLESPACE – устанавливает временное табличное пространство для временных сегментов

QUOTA – разрешает пользователю занимать пространство в указанном табличном пространстве

целое – задает квоту в Кбайтах или Мбайтах (M)

UNLIMITED – разрешает пользователю выделять в указанном табличном пространстве неограниченное пространство

PROFILE профиль – назначает пользователю указанный профиль

Oracle позволяет производить аудит действий пользователей, т. е. отслеживать действия пользователей и записывать их в специальный журнал аудита. Аудит производится с целью выявления подозрительных действий с базой данных или для сбора информации о функционировании базы данных. Запись в журнал ведется только при включении средств аудита. Аудит может быть выполнен на трех уровнях:

§ Аудит команд – отслеживается выполнение SQL утверждений для определенного типа объектов базы данных.

§ Аудит привилегий – аудит команд, которые выполняются с заданными привилегиями. Можно выполнять аудит всех или конкретных пользователей базы данных.

§ Аудит объектов – выборочное протоколирование команд, в которых есть обращение к указанным объектам базы данных.

Для всех типов аудита Oracle позволяет выборочно протоколировать успешное и/или неуспешное выполнение команд. Область действия аудита можно ограничить сеансами пользователя (BY SESSION) или обращениями к конкретным объектам (BY ACCESS). Результат аудита записывается в специальную таблицу словаря данных sys.aud$. Каждая запись журнала содержит:

§ имя пользователя, выполнившего команду;

§ код вида операции, который однозначно указывает тип выполненной команды или использованной привилегии;

§ объект, на который ссылается команда;

§ дату и время выдачи команды.

Аудит по обращениям (BY ACCESS) заносит записи в журнал каждый раз, когда выполняется указанное действие, аудит по сеансам (BY SESSION) – один раз за сеанс для указанного объекта. Аудит не зависит от пользовательских транзакций, т.е. если транзакция откатывается, протокольная запись остается.

Для извлечения информации из журнала аудита используются специальные представления словаря данных.

Если Вы включили аудит, необходимо постоянно следить за размером журнала аудита и периодически удалять просмотренные записи.

Общий аудит операционной системы Windows NT и Windows 2000 поддерживает служба Event Log. SQL Server поддерживает аудит идентификаторов и событий системы безопасности. События, связанные с аутентификацией пользователя (успех; неудача; и успех, и неудача), являются серверным параметром и настраиваются на вкладке Security в диалоговом окне SQL Server Properties.

Для аудита других событий используется графический инструмент SQL Profiler. События системы безопасности регистрируются в файле или таблице базы данных. Необходимо указать подлежащие аудиту события, столбцы для трассировки и свойства для хранения трассировочного файла или таблицы. Возможен аудит нескольких категорий событий:

· активность пользователей (все SQL команды, аутентификация);

· активность администратора баз данных (DDL, конфигурирование баз данных);

· события безопасности (управление привилегиями);

· события, связанные с утилитами (резервное копирование, восстановление);

· серверные события (запуск, остановка);

· события аудита (добавление, модификация, удаление аудита).

Аудит позволяет отследить:

· дату и время события;

· пользователя, вызвавшего событие;

· тип события;

· удачу или неуспех события;

· имя объекта, затронутого событием

· текст SQL-утверждения.

Файл трассировки можно открыть прямо в SQL Profiler или выполнить запрос к трассировочной таблице.

Шифрование данных ограничивает доступ к информации путем хранения ее в формате, который сложно расшифровать. Программы расшифровывают данные с помощью дешифрующего алгоритма и ключа.

|

Oracle |

SQL Server |

|

|

Объекты шифрования |

Хранимые процедуры, функции, пакеты, объектные типы |

Хранимые процедуры, функции, представления, триггеры |

|

Инструмент шифрования |

Утилита Wrap |

Опция WITH ENCRYPTION при создании объектов |

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.