Введення

Системи дистанційного керування знайшли широке застосування в сучасних радіоелектронних пристроях - охоронні системи для автомобілів, системи обмеження доступу в приміщення, ідентифікаційні системи, керування технологічними процесами й тд. Як середовище передачі даних (команд) найчастіше використають - радіоканал, провідний канал зв'язку або ИК промені.

Відносно прості й недорогі системи дистанційного керування використають односпрямований канал зв'язку, що приводить до зниження безпеки системи в цілому. У таких пристроях звичайно, кодова комбінація не змінюється або їхнє число обмежене. Системи зі зворотним каналом зв'язку мають високий ступінь захисту, але через свою складність і високу вартість не знайшли широкого комерційного застосування

«Злом» систем з односпрямованим каналом зв'язку й обмеженим числом кодових комбінацій можливий за короткий проміжок часу, простим перебором всіх можливих варіантів. По такому принципі працюють пристрою називані - сканер коду. Наприклад, у пристроях утримуючих вісім конфігураційних перемичок (256 комбінацій) відповідальних за вибір коду захисту, код може бути підібраний за 32 секунди (пробуючи 8 комбінацій у секунду). Навіть у системах використовуються 16-бітний код (більше 65000 комбінацій) час на повний перебір всіх варіантів складе близько 2 годин. Середній час підбора коду становить половину від максимально можливого часу. Методом захисту від сканування може бути збільшення розрядності коду. Так 66-бітний код містить 7,Зх10^19 можливих комбінацій і на його повний перебір піде час рівне 2.3x10^11 рокам.

Інший спосіб одержання несанкціонованого доступу до системи - це використання пристрою перехоплювача коду. Після натискання кнопки на пульті дистанційного керування кодер передає в ефір кодову послідовність. Пристрій перехоплення коду приймає й запам'ятовує дані. Потім при необхідності записана кодова комбінація повторюється, що приводить до несанкціонованого доступу в систему. Пристрою перехоплення коду мають виграш за часом у порівнянні зі сканерами коду.

Випливаючи з вище сказаного можна сформулювати два правила які дозволять системі дистанційного керування з односпрямованим каналом зв'язку називатися безпечної

o Число можливих кодових комбінацій повинне бути більшим.

o 66-бітна кодова посилка робить сканування коду неможливим.

o 32-бітна кодова посилка дає результат в 4 мільярди кодових. комбінацій. При цьому на сканування коду піде порядку 17 років.

o Сканування 34-бітного коду займе 5600 мільярдів років.

o Кодер не повинен формувати один підсумок же код двічі.

Усякий раз, коли натискається кнопка на пульті дистанційного керування, кодер формує не повторювану комбінацію. Для сторонньої системи таке кодове посипання буде здаватися абсолютно випадковою. Кожна кодова комбінація буде унікальна, і між посилками не буде простежуватися взаємозв'язку

У технології KeeLoq кодова послідовність повторитися більш ніж через 65 000 команд. Якщо пульт дистанційного керування використати 8 разів у добу, то пройде 22 року, перш ніж та ж сама кодова комбінація повториться знову. При цьому повторна передача коду (наприклад за допомогою пристрою перехоплення коду) не викличе спрацьовування системи.

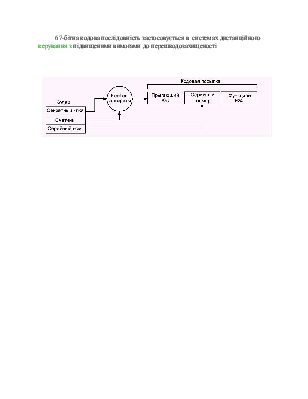

Алгоритм KeeLoq використає особливу систему синхронізації Прийнята посилка, декодується й зберігається в пам'яті. Наступного посилання вважаються правдивими, якщо вони лежать у зоні 16 можливих наступних кодових комбінацій. Це зроблено для того, що б не відновлювати синхронізацію щораз після натискання кнопки на пульті керування в не досяжності для приймача. У випадку виходу кодової комбінації із зони 16 варіантів, необхідно двічі нажати кнопку на пульті керування, і синхронізація буде відновлена. Операція синхронізації повністю прозорий - користувач навіть не буде знати про те, що синхронізація була загублена й відновлена

Очевидні переваги використання технології KeeLoq вартість якої порівнянна із ціною систем на основі фіксованого коду Застосування замовлених мікросхем KeeLoq , з мінімальною кількістю зовнішніх компонентів, дозволяють будувати конкурентно здатні системи з високим рівнем безпеки

Опис алгоритму Keeloq

KseLoq є блоковим алгоритмом шифрування, що використає 32-бітний блок й 64-бітний ключ. При простій апаратній реалізації він має високий рівень захисту порівнянний з алгоритмом DES. Такий рівень захисту є підходящим для систем дистанційного керування із захистом від перехоплення коду Для кодування й декодування переданої інформації використається 64-бітний ключ. Підібрати ключ виходячи з перехопленої інформації неможливо. Існують випробування систем які можуть бути використані для перевірки характеристик безпеки алгоритму кодування й також для пророкування наступного переданого коду. На даному алгоритмі були перевірені такі види атаки як «Ефект Лавини» (Avalanche Effect) і його підмножини. Результат перевірки дав гарний показник ефективності системи безпеки.

Ефект Лавини (АЕ). Блоковий шифр задовольняє критеріям АЕ, якщо при заміні одного інформаційного біта в середньому міняється половина переданих битов. Стосовно до алгоритму КeeLoq, це має на увазі, що зміна одного біта у функції й/або інформації синхронізації змусить у середньому змінитися 16 з 32 битов у переданому коді

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.