Российская открытая академия транспорта

(МИИТ)

Факультет

Управление процессами перевозок

Кафедра

Вычислительная техника

Лабораторная работа

по дисциплине

Методы и средства защиты компьютерной информации

Проверил: кандидат т.н., доц. Выполнил: студент V курса

Ермаков Александр Евгеньевич Вороненкова Екатерина Александровна

Оценка_________________ Шифр 0540-ИСЖ-2049

Дата___________________ Дата 25.12.2009

Подпись________________ Подпись_________________

г. Москва, 2010

Настройка брандмауэра OutpostFirewallPro 6.7.1

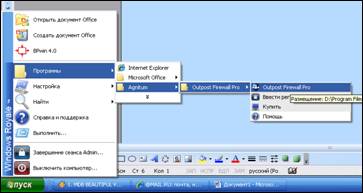

Запуск брандмауэра производится из меню Пуск (рис.1).

Рис.1 Запуск брандмауэра Outpost Firewall Pro 6.7.1

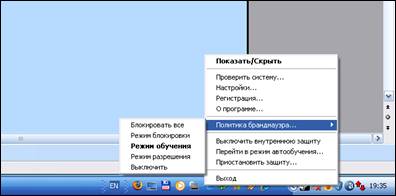

Также в настройки брандмауэра Outpost Firewall можно зайти через контекстное меню символа Outpost Firewall из автозагрузки (рис.2). Данное меню позволяет изменить политику брандмауэра (рис.2).

Рис.2 Политики Outpost Firewall

Outpost Firewall может применять разные уровни фильтрации – от полного блокирования Интернет-доступа для приложений до разрешения всей сетевой активности. Outpost Firewall Pro 6.7.1 поддерживает 5 политик:

1. Блокировать все – блокирует все удаленные соединения;

2. Режим блокировки - блокирует все удаленные соединения, кроме тех, которые Вы специально укажите;

3. Режим обучения – Вы разрешаете или запрещаете приложения во время их первого запуска;

4. Режим разрешения – все удаленные соединения разрешены за исключением специально указанных;

5. Выключить – все удаленные соединения разрешены.

По умолчанию Outpost Firewall работает в режиме обучения.

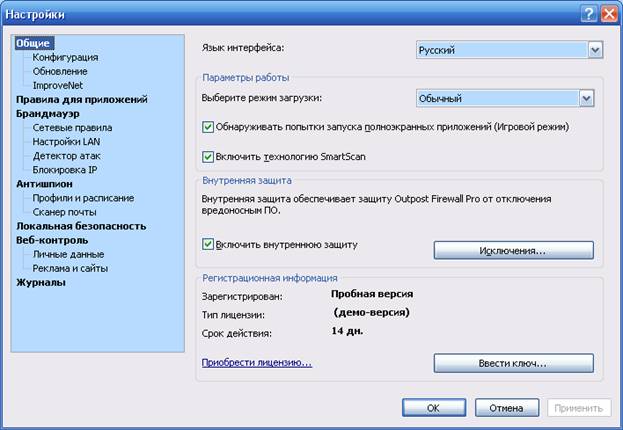

Окно настроек брандмауэра Outpost Firewall Pro 6.7.1 (рис.3).

Рис.3 Окно настроек брандмауэра Outpost Firewall Pro 6.7.1

Брандмауэр с помощью дополнительных модулей позволяет расширить функциональность – блокировать нежелательные интерактивные элементы, производить блокировку рекламы, блокировать нежелательный контент по ключевым фразам, осуществлять защиту системы от «троянцев».

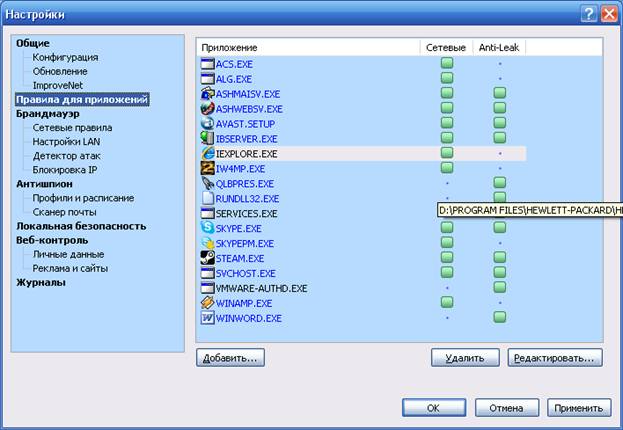

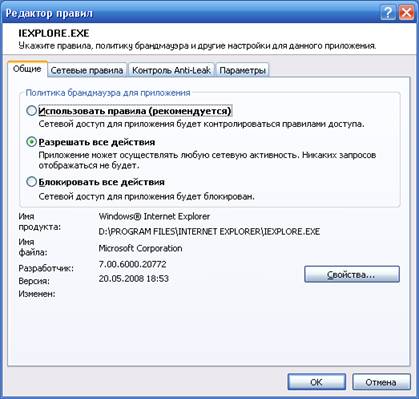

1. Изучим правила для приложений, и как они действуют на примере Internet Explorer. Для этого в настройках активизируем пункт Правила для приложений (рис.4).

Рис.4 Правила для приложений

На рис.4 видно, что для приложения Internet Explorer установлено правило «Разрешить все действия» (рис.5).

Рис.5 Правило для Internet Explorer

Правило «Разрешить все действия» предполагает, что приложение может осуществлять любую сетевую активность, никаких запросов отображаться не будет (рис.6).

Рис.6 Правило «Разрешить все действия» для Internet Explorer

Изменим правило на «Блокировать все действия». Тогда сетевой доступ для приложения будет блокирован (рис.7).

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.