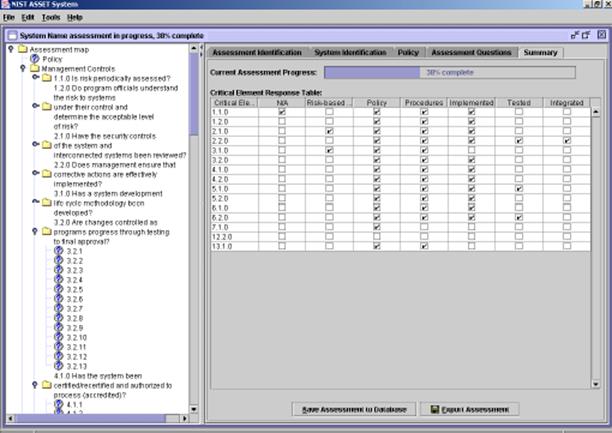

- список Критичних елементів, що містять не вивчені питання;

- список Критичних елементів що містять відповіді, засновані на ризику;

- рівні на відповідність яким були атестовані Критичні елементи.

-

Рисунок Б.5 – Форма представлення результатів оцінки

Дана система є добрим засобом автоматизації процесу збору, збереження і відображення інформації про проведену оцінку. Але при цьому механізм збору та обробки відповідей дозволяє провести лише первину оцінку.

3 Розроблення елементів профілю захисту у відповідності до вимог міжнародного стандарту ISO/IEC 15408

3.1 Мета роботи

Закріпити теоретичні знання вимог міжнародного стандарту ISO/IEC 15408. Вивчити порядок розроблення, структуру та зміст профілю захисту засобу (системи) захисту інформації. Набути практичних навичок застосування інструментарію з розробки профілю захисту.

3.2 Методичні вказівки з організації самостійної роботи студентів

Під час підготовки до лабораторної роботи необхідно:

- ознайомитися з основними положеннями стандарту ISO/IEC 15408 за допомогою літератури, що надається у переліку;

- вивчити тему, програму виконання робіт, а також опис спеціалізованого забезпечення CC PKB;

- підготувати бланк звіту, відповідно до розділу „Зміст звіту”;

- підготувати відповіді на контрольні запитання.

3.3 Основні теоретичні положення

3.3.1 Загальні положення

У 2000 році був прийнятий міжнародний стандарт ISO/IEC 15408 „Загальні критерії оцінки безпеки інформаційних технологій”. Це узгоджений стандарт, що розроблений на основі існуючих нормативних документів різних держав та з урахуванням досвіду в галузі захисту інформації.

Мета стандарту – створення єдиної методологічної основи для висування вимог безпеки до систем інформаційних технологій та здійснення оцінки властивостей (характеристик) безпеки цих продуктів.

Інформаційна технологія (ІТ) визначається як сукупність прийомів, способів та методів, застосування обчислюваної техніки та програмного забезпечення під час здійснення функцій збору, зберігання, обробки, передачі та використання даних.

Безпека інформаційних технологій характеризує захищеність інформації та ресурсів інформаційних технологій від впливу об’єктивних та суб’єктивних, зовнішніх та внутрішніх, випадкових та навмисних загроз, а також спроможність інформаційних технологій виконувати задані функції без нанесення втрат (шкоди) суб’єктам інформаційних взаємовідносин.

Безпека інформації це стан захищеності інформації, у якому забезпечується зберігання визначених політикою безпеки властивостей інформації.

Основними завданнями забезпечення безпеки інформації є:

- запобігання несанкціонованого розкриття інформації, тобто конфіденційності інформації;

- запобігання несанкціонованої модифікації інформації та ресурсів інформаційних технологій (ІТ-ресурсів), тобто забезпечення цілісності;

- забезпечення своєчасного санкціонованого отримання інформації та послуг інформаційних технологій, тобто забезпечення доступності;

- забезпечення спостережливості за діями суб’єктів та процесів.

Під час розгляду проблеми забезпечення (Рис.3.1) безпеки інформаційних технологій об’єктом забезпечення безпеки є інформація та ІТ-ресурси, які позначаються як активи. Суб’єктом забезпечення безпеки є власник активів, для кого вони представляють певну цінність. Важливим елементом моделі є зловмисник, який має певні мотиви, знання та можливості для незаконного використання активів. Це може призвести до нанесення втрат інтересам власника активів. Зловмисник розглядається як джерело загроз безпеки (агент загроз), тобто можливих подій, дій (впливів), процесів та явищ, які є потенційною небезпекою для активів. Реалізація загроз може призвести до втрат (шкоди) інтересам власника активів.

Уважаемый посетитель!

Чтобы распечатать файл, скачайте его (в формате Word).

Ссылка на скачивание - внизу страницы.